2.3 阶段作业:Ping 通与远程管理

作业来源:第一天-ping通-远程管理作业-20260131-v6.docx目标:通过 eNSP 模拟器,完成从基础互联到高级管理的完整实战。

📸 关于截图

请将实验过程中的关键截图(抓包、配置结果)保存在项目 /docs/files/images/ 目录下,并自行对照。

🛠️ 准备工作:拓扑搭建

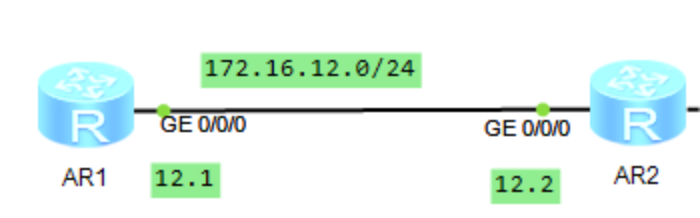

示例图:

- 启动 eNSP,拖入两台路由器(AR系列)。如果 AR 启动失败,可用 Router 替代。

- 使用线缆将两台路由器互联(如 G0/0/0 口)。

- 基础配置:

- AR1:bash

<Huawei> system-view [Huawei] sysname AR1 [AR1] interface g0/0/0 [AR1-G0/0/0] ip address 172.16.12.1 24 - AR2:bash

<Huawei> system-view [Huawei] sysname AR2 [AR2] interface g0/0/0 [AR2-G0/0/0] ip address 172.16.12.2 24

- AR1:

- 验证状态:

- 执行

display ip interface brief,查看接口 IP 和物理状态(Up)。 - 执行

display interface g0/0/0,查看 MAC 地址。

- 执行

🎯 任务一:深度解析 Ping 通原理

操作:在 AR1 上 Ping AR2 ping 172.16.12.2。

1. 路由查询

- 在 Ping 之前,AR1 需要知道往哪发。

- 执行:

display ip routing-table 172.16.12.2 - 观察:Proto(协议)是否为

Direct?NextHop(下一跳)是什么?

2. 封装分析 (Wireshark 抓包)

- 思考:在数据包发出前,AR1 知道目的 IP,但知道目的 MAC 吗?

- 抓包验证:右键链路 -> "Start Capture"。

- 寻找 ICMP 包:

- SIP (源IP):

172.16.12.1 - DIP (目IP):

172.16.12.2 - SMAC (源MAC): AR1 的 MAC

- DMAC (目MAC): AR2 的 MAC (它是怎么来的?看下一步)

- SIP (源IP):

3. ARP 解析流程

- 执行:在 AR1 上清空 ARP 表

reset arp all,再次 Ping。 - 抓包观察:

- ARP Request (广播): "谁是 172.16.12.2? 请告诉 172.16.12.1"

- Target IP:

172.16.12.2 - Target MAC:

00-00-00-00-00-00(未知) - Dest MAC:

FF-FF-FF-FF-FF-FF(广播)

- Target IP:

- ARP Reply (单播): "我是 172.16.12.2,我的 MAC 是 XXX"

- Dest MAC: AR1 的 MAC (单播)

- ARP Request (广播): "谁是 172.16.12.2? 请告诉 172.16.12.1"

- 验证:

display arp查看学习到的表项。

❓ 思考题:免费 ARP (Gratuitous ARP) 与正常 ARP 有什么区别?

🎯 任务二:二层帧与 MAC 地址分析

操作:分析抓取到的以太网帧。

1. 帧结构分析

- AR2 收到比特流 (Bit Flow) 后,将其格式化为 Ethernet II 帧。

- Type 字段:

0x0800-> 交给 IPv4 处理。0x0806-> 交给 ARP 处理。

2. MAC 地址的奥秘

- MAC 地址前 24 位是 OUI (厂商标识)。

- IG 位 (第 8 bit 的最后 1 位):

0= 单播 (Individual)1= 组播/广播 (Group)

- LG 位 (第 8 bit 的倒数第 2 位):

0= 全局唯一 (Global)1= 本地管理 (Local)

- 作业要求:在抓包中找到 IG 和 LG 位,截图证明。

🎯 任务三:地址冲突检测 (DAD)

场景:如果不小心把 AR2 的 IP 也配成了 172.16.12.1 (冲突),会发生什么?

- 操作:修改 AR2 接口 IP 为

172.16.12.1。 - 现象:控制台会疯狂报错 "IP Conflict"。

- 原理 (DAD):

- 接口配置 IP 后,会立即发送 免费 ARP (Gratuitous ARP)。

- "我是 1.1,我的 MAC 是 XXX,请问有人也是 1.1 吗?"

- 如果收到了回复,说明冲突了!

- 作业要求:抓包捕获这个 DAD 过程的 ARP 包。

🎯 任务四:Telnet 远程管理 (AAA & 权限)

1. 基础 Telnet (Password 模式)

- AR2 配置

user-interface vty 0 4,模式为password。 - AR1 尝试

telnet 172.16.12.2。 - 抓包:观察 TCP 三次握手 (SYN -> SYN+ACK -> ACK)。

2. 进阶 Telnet (AAA 模式)

- AR2 配置:bash

[AR2] aaa [AR2-aaa] local-user huawei password cipher 123 [AR2-aaa] local-user huawei service-type telnet [AR2-aaa] local-user huawei privilege level 2 # 配置级 - 验证:AR1 使用账号

huawei登录。尝试执行save命令(需要 Level 3),观察是否被拒绝。 - 提权:将权限改为

level 3,再次验证。

3. SSH 安全管理 (进阶挑战)

- AR2 配置:

- 生成密钥:

rsa local-key-pair create - 开启服务:

stelnet server enable - 配置用户:服务类型设为

ssh,认证方式设为password。

- 生成密钥:

- AR1 连接:bash

[AR1] ssh client first-time enable [AR1] stelnet 172.16.12.2

🎯 任务五:配置管理与文件传输 (FTP)

1. 配置文件管理

- 保存:

save 2026-02-01-AR1.cfg - 设置启动项:

startup saved-configuration flash:/2026-02-01-AR1.cfg - 验证:

display startup

2. FTP 实战

场景:R2 作服务端,R1 作客户端,下载/上传配置文件。

- R2 (Server):bash

[R2] ftp server enable [R2] aaa [R2-aaa] local-user ftpuser password cipher 123 [R2-aaa] local-user ftpuser privilege level 3 [R2-aaa] local-user ftpuser ftp-directory flash: - R1 (Client):bash

<R1> ftp 172.16.12.2 [ftp] get AR2.cfg # 下载 [ftp] put AR1.cfg # 上传 - 验证:在 R1 和 R2 上执行

dir,查看文件是否传输成功。

🚀 加油! 完成这些实验,你就是一名合格的初级网络工程师了。